Pulpet pulpetowi nierówny

18 kwietnia 2007, 07:45Naukowcy z Akademii Rolniczej im. Augusta Cieszkowskiego w Poznaniu odkryli, że wstrzykiwanie do mięsnych pulpetów kolagenu zapobiega stratom jodu i tiaminy (witaminy B1) podczas przechowywania i gotowania.

Nowotwór "dzieli się" białkami

23 kwietnia 2008, 08:14Nowy, zaskakujący sposób komunikacji pomiędzy komórkami odkryli naukowcy z Centrum Zdrowia Uniwersytetu McGill oraz Uniwersytetu w Toronto. Badacze dowiedli, że komórki nowotworowe potrafią wydzielać do swojego otoczenia specjalne pęcherzyki, które nazwano onkosomami. W środku tych struktur, przypominających nieco krople tłuszczu w wodzie, znajdują się stymulujące rozwój guza (lub fachowo: onkogenne) białka, które są w stanie "zmusić" zdrowe komórki do niekontrolowanych podziałów.

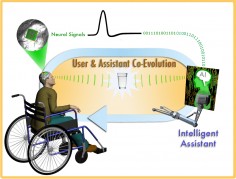

Implant, który się uczy

25 czerwca 2008, 10:38Implanty neuronalne mają pomóc osobom sparaliżowanym i posługującym się protezami kończyn w sprawowaniu nad nimi kontroli za pomocą myśli. Do tej pory interfejsy człowiek-maszyna były bardzo toporne i nieelastyczne. Reagowały np. tylko na określony typ sygnału neuronalnego, w dodatku reakcja ta była niezmienna (bazowała na zadanych algorytmach). Naukowcy z Uniwersytetu Florydzkiego ulepszyli tego typu urządzenia, dzięki czemu mogą się one uczyć wraz z mózgiem.

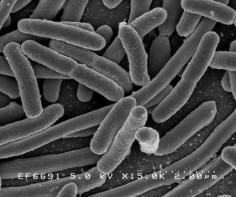

Odrętwienie sposobem na oporność?

19 stycznia 2009, 18:40Naukowcy z Uniwersytetu Teksańskiego zidentyfikowali białko, które pomaga wielu bakteriom na uniknięcie szkodliwego działania antybiotyków. Co ciekawe, odkryta proteina przypomina swoją aktywnością cząsteczki spotykane zwykle w komórkach znacznie bardziej złożonych organizmów.

Tortury zaburzają pamięć

21 września 2009, 18:05W piśmie Trends in Cognitive Sciences profesor Shane O'Mara z Instytutu Neuronauki Trinity College informuje, że tortury nie są dobrą metodą pozyskiwania zeznań. Z jego badań wynika, że podczas tortur dochodzi do zaburzeń w pracy mózgu, które mogą usunąć z pamięci pożądane informacje lub nawet stworzyć fałszywe wspomnienia.

Google czyści telefony

28 czerwca 2010, 10:07Google po raz pierwszy użył Remote Application Removal, narzędzia pozwalającego na zdalne usuwanie aplikacji z telefonów z systemem Android. Z kilkuset aparatów wykasowano dwa programy, których twórca naruszył zasady obowiązujące developerów.

Myśl jak ktoś młodszy, a spowolnisz starzenie

30 grudnia 2010, 13:19Analiza badań dotyczących wpływu umysłu na ciało pokazała, że ludzie, którzy zachowują się czy ubierają jak ktoś młodszy, wolniej się starzeją. Psycholodzy z Uniwersytetu Harvarda uważają, że w ten sposób można nawet w pewnym stopniu zapobiec rozwojowi chorób serca czy nowotworu.

Duqu wykorzystuje dziurę w jądrze Windows

3 listopada 2011, 11:40Microsoft potwierdził, że nowy niebezpieczny robak Duqu wykorzystuje nieznaną dotychczas dziurę w jądrze Windows. Niektórzy eksperci sądzą, że Duqu jest dziełem twórców Stuxneta.

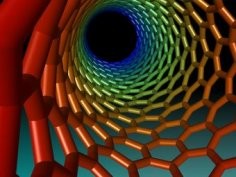

Idealna nanorurka może mieć długość nawet metra

26 czerwca 2012, 10:26Z symulacji przeprowadzonych przez Rice University, Politechnikę w Hongkongu oraz Uniwersytet Tsinghua dowiadujemy się, że dzięki odpowiedniemu doborowi temperatury i katalizatora można wyhodować idealną węglową nanorurkę o długości 1 metra.

Guzy obezwładniają układ odpornościowy, zużywając cukier

7 czerwca 2013, 12:14Zużywając cały dostępny cukier, komórki nowotworowe upośledzają działanie układu odpornościowego. Bez dostępu do glukozy limfocyty T nie wytwarzają interferonu-gamma (IFNγ), cytokiny odgrywającej ważną rolę w zwalczaniu nowotworów oraz różnych infekcji.